比特浏览器的CPU核心数设置主要是向网页报告的逻辑核心数量,并非直接修改物理CPU;它通过浏览器接口(如navigator.hardwareConcurrency)对外呈现该值,是否“真实”取决于你选择与宿主一致还是伪装,以及与其他指纹字段的协调性,建议按目标设备常见配置设置并谨慎选择常见值即可。

先弄明白一个基本概念:什么是“CPU核心数”在浏览器里的意义?

这部分先把事情讲清楚,像讲给旁边同学听那样。物理机器上有多少个物理核心、多少个逻辑核心是硬件事实;但浏览器里暴露给网页的通常是“逻辑核心数”的一个数字。网页通过接口(最常见的是 navigator.hardwareConcurrency)来读取这个数字,用来估计用户机器的并行能力、决定开多少WebWorker,或者作为指纹的一部分来区分设备。

换个比喻

就好像你家门上写着“住3人”,访客看到这个数字会据此判断是三口之家。但你可以换门牌,写成“住4人”——这并不会改变家里真实的人数,只是外界看到的信息不一样。比特浏览器里的CPU核心数设置,作用就是改门牌的数字。

比特浏览器(Bit 浏览器)如何处理CPU核心数

比特浏览器定位是“为账号构建独立环境,防止关联”的工具,它会对多个指纹字段进行模拟或隔离。关于CPU核心数,通常有以下几种实现思路(注意:不同版本或不同配置可能有细微差别):

- 直接伪装值:浏览器在对外接口处返回一个预设的逻辑核心数,比如4或8,而不管宿主真实核心数。

- 映射/标准化:浏览器根据宿主实际核心数选择一个“合理的近似值”,比如宿主是12核,可能返回8或12中的常见值,目的是减少异常组合。

- 动态策略:结合当前配置文件的设备类型(手机/桌面)、分辨率、RAM等字段,自动选择与之相匹配的核心数值。

结论先放在这里:比特浏览器里看到的“CPU核心数”往往是模拟/报告值,不是去改动你电脑的物理CPU。所以从严格意义上讲,它对外报告的核心数不一定等同于宿主的“真实”物理核数。

为什么会有“伪装”而不是直接显示真实硬件?

- 防关联与隐私:如果每个配置文件都把宿主真实硬件暴露,多个账户容易因为相同的CPU核心数+其他字段被串联起来。

- 一致性与反指纹:网站会将CPU核心数作为指纹的一部分,随机或异常的值(例如宿主是16核却模拟为3核)会提高被额外审查或阻断的风险。

- 可控性:在自动化或RPA场景下,用户/团队希望为每个账号创建“常见但不重复”的环境,这需要人为设置或算法生成合适的核心数。

网页如何检测CPU核心数?——攻防视角的技术细节

理解检测方式有助于理解伪装的效果及其局限:

- navigator.hardwareConcurrency:最直接的API,返回一个整数,表示逻辑CPU数量。

- 基于并行任务的侧信道:通过启动WebWorker、进行并行计算,再根据任务完成时间推测出可用并行线程数。

- 时间测量与定时器:用高精度计时器(where available)测量任务拆分后的耗时差异,反推并发能力。

- WebGL/OpenCL等负载测试:通过图形或计算负载观察渲染/计算性能特征,间接推断核心与线程数。

这些方法有的直接依赖浏览器暴露的值,有的则是“主动探测”。如果浏览器只是伪装了 navigator.hardwareConcurrency,但没有对并发行为做相应限制,主动探测可能泄露真实或近似真实的并行能力。

比特浏览器的伪装能否被检测出来?存在的局限

简洁版答案:大多数情况下伪装能骗过简单检测,但面对高级主动探测和交叉字段分析,仍有被识破的风险。

- 被动检测容易通过:仅依赖 navigator.hardwareConcurrency 的脚本会看到伪装值。

- 主动探测更难骗:如果网站发起大量并行任务、测量耗时、结合内存与渲染特征,很可能推断出不一致性。

- 跨字段一致性很关键:CPU核心数应该与操作系统、设备类型、内存大小、显示分辨率、User-Agent 等其它字段保持合理对应,否则会显得“像假货”。

举个例子(容易理解)

你伪装成“手机”(User-Agent是iPhone),但写了“16核CPU”和“64GB内存”,这明显不合常理,网站就会怀疑你的真实性。比特浏览器若只改了CPU核心数而其他字段不协调,仍会暴露风险。

那实际操作中应该把CPU核心数设置为多少才合适?(实用建议)

这里给出一套实用的规则,能在多数场景下既保留隐私又不引人怀疑:

- 遵循设备类型匹配原则:桌面/笔记本常用4、6、8、12;轻薄笔电和普通办公机常用2或4;手机通常为4或8(视年代而定)。

- 靠近宿主而非极端伪装:如果宿主是8核,设置为6或8比设置成2或16更合理。

- 与内存、分辨率、User-Agent一致:例如选择8核时,配套的RAM应在8–16GB区间、分辨率和操作系统也要相符。

- 避免“唯一值”:尽量选择常见值,别用奇怪组合(例如:3核、11核、非主流值)。

- 对性能敏感的任务谨慎:如果你需要在这个浏览器里跑大量并发脚本(例如RPA),设置过低会影响执行效率,设置过高可能和宿主矛盾。

建议值对照表(快速参考)

| 目标设备类型 | 常见推荐CPU核心数 | 常见配套RAM |

| 普通手机(2017–2020) | 4 | 2–4GB |

| 高端手机/近年旗舰 | 8 | 6–12GB |

| 轻薄笔记本/办公本 | 2–4 | 4–8GB |

| 常规台式机/游戏本 | 6–8 | 8–16GB |

| 高性能工作站 | 12–16(慎用) | 16GB以上 |

如何在实际操作中选择:步骤化指南(费曼式分解)

把问题拆成几个小步骤去处理,这样既直观又不容易出错:

- 确定目标设备画像:先想清楚你要模拟的是哪类设备——手机、笔电、台式机还是工作站?

- 查找常见组合:参考上面的表格或常见市场配置,选择一个合理的CPU核心数与RAM/分辨率配套。

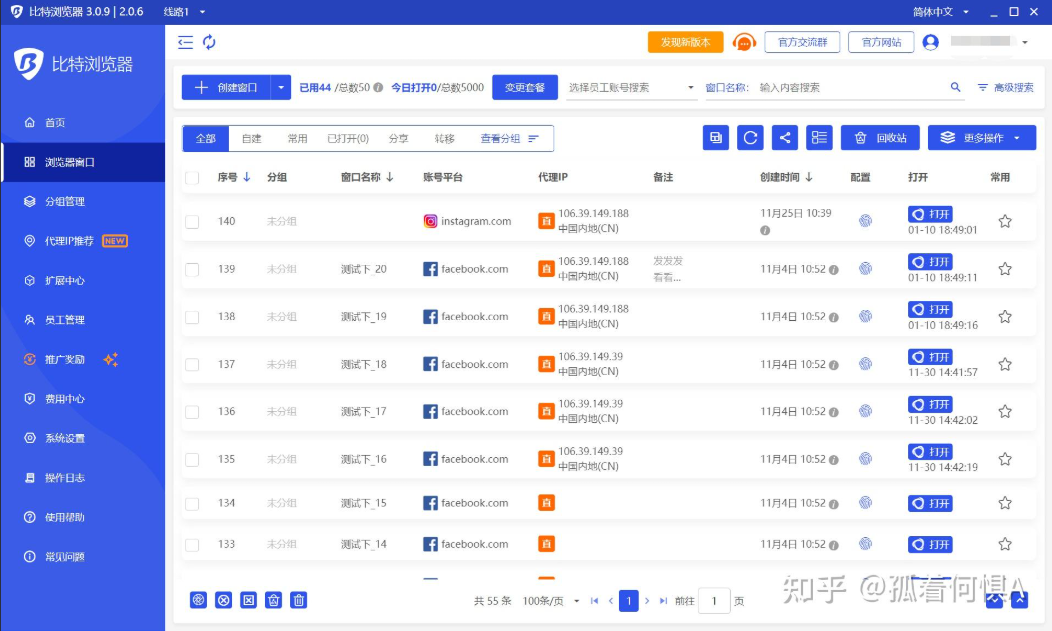

- 在比特浏览器里设置:如果比特浏览器提供直接修改 navigator.hardwareConcurrency 的选项,填入选好的数值;如果是通过设备模板选择,挑选与目标画像一致的模板。

- 校验一致性:检查User-Agent、操作系统、屏幕分辨率、语言、时区等字段,保证它们和CPU核心数逻辑上匹配。

- 做对抗性测试:在目标账户/网站上运行指纹测试(例如FingerpringJS或AmIUnique之类的检测工具名)观察是否出现异常分数或显著差异。

- 调整并记录:如发现异常,逐项调整并记录最终可用组合,以便批量创建相似账号时复用。

进一步的技术细节:暴露点与防护措施

如果你想更深入了解为什么设置会被识破,下面是一些技术层面的暴露点以及相应对策:

- 暴露点:高精度计时器 —— 通过细粒度计时器可以测出并行任务的实际并发能力。

对策:浏览器需要限制高精度计时(例如降低精度或引入噪声),并控制WebWorker数量。 - 暴露点:WebWorker启动延迟与任务吞吐 —— 真实核心更多时,大量Worker的吞吐量上升明显。

对策:比特浏览器可限制Worker并发或对Worker的性能上报做节流。 - 暴露点:与GPU/渲染性能的交叉分析 —— CPU与GPU/渲染结合能更准确勘测出真实机器能力。

对策:在伪装时也要对WebGL、GPU信息做合理调整。

举几个实际场景,告诉你该如何选择设置

实践案例往往更有说服力:

- 做社媒运营——模拟移动用户:选择4核或8核,配套6–8GB内存和常见手机User-Agent,分辨率与触控事件也要匹配。

- 电商投放测试——模拟普通桌面用户:选择4–8核,配套8GB内存、常见浏览器User-Agent(Windows 10/11),不要显得过高或过低。

- 高频自动化执行RPA脚本:如果脚本需要高并发,优先保证宿主性能(不要把核心数伪装得太低),但同时尽量在群体里选择常见值以降低指纹异常率。

如何验证你的设置有效:推荐的测试方法

做完设置后别忘了验证,这里有几步实操可走:

- 在新配置文件里打开navigator.hardwareConcurrency查看返回值。

- 运行一个小规模并行任务测试(比如启动若干WebWorker并测量完成时间),观察是否与伪装值匹配。

- 使用指纹框架名(比如FingerprintJS、AmIUnique、Panopticlick等,注意这些名字作为测试工具参考)做一次完整的指纹打分,查看是否有异常高的唯一性得分。

- 对比多套不同配置,选出既能满足性能又不易被识别的组合并记录。

最后的一些现实注意事项(带点个人经验的唠叨)

- 不要追求完美:防指纹是一个博弈过程,任何单一字段都不可能做到万无一失。把精力放在字段整体的协调性上效果更好。

- 批量使用时多样化:批量账号不要都用完全相同的核心数和模板,适度随机化可以降低关联风险。

- 关注版本更新:像比特浏览器这样的工具会不断改进指纹保护策略,偶尔查看更新日志或社区讨论能学到好策略。

- 记录你的配置组合:操作过程中的小记录会在故障排查与扩展时救你一命。

好啦,写到这里我觉得还可以再啰嗦几句:比特浏览器里看到的CPU核心数通常是“对外报告的值”,不是真正改变了物理核心。想要既安全又不露馅,关键在于把CPU核心数和其它指纹字段一并考虑,选择常见、合理、与宿主能力相近的值,并通过测试验证。照着上面的步骤来做,大多数场景都能做到既能运行RPA又不会轻易被网站识别出异常。